Richtig verschlüsseln

Zentrales Key Management aufbauen

In IT-Umgebungen werden Schlüssel häufig unsicher verwahrt: Private Keys am Webserver, ungesicherte Root-Keys in der PKI oder ähnliche Szenarien sind häufig anzutreffen.

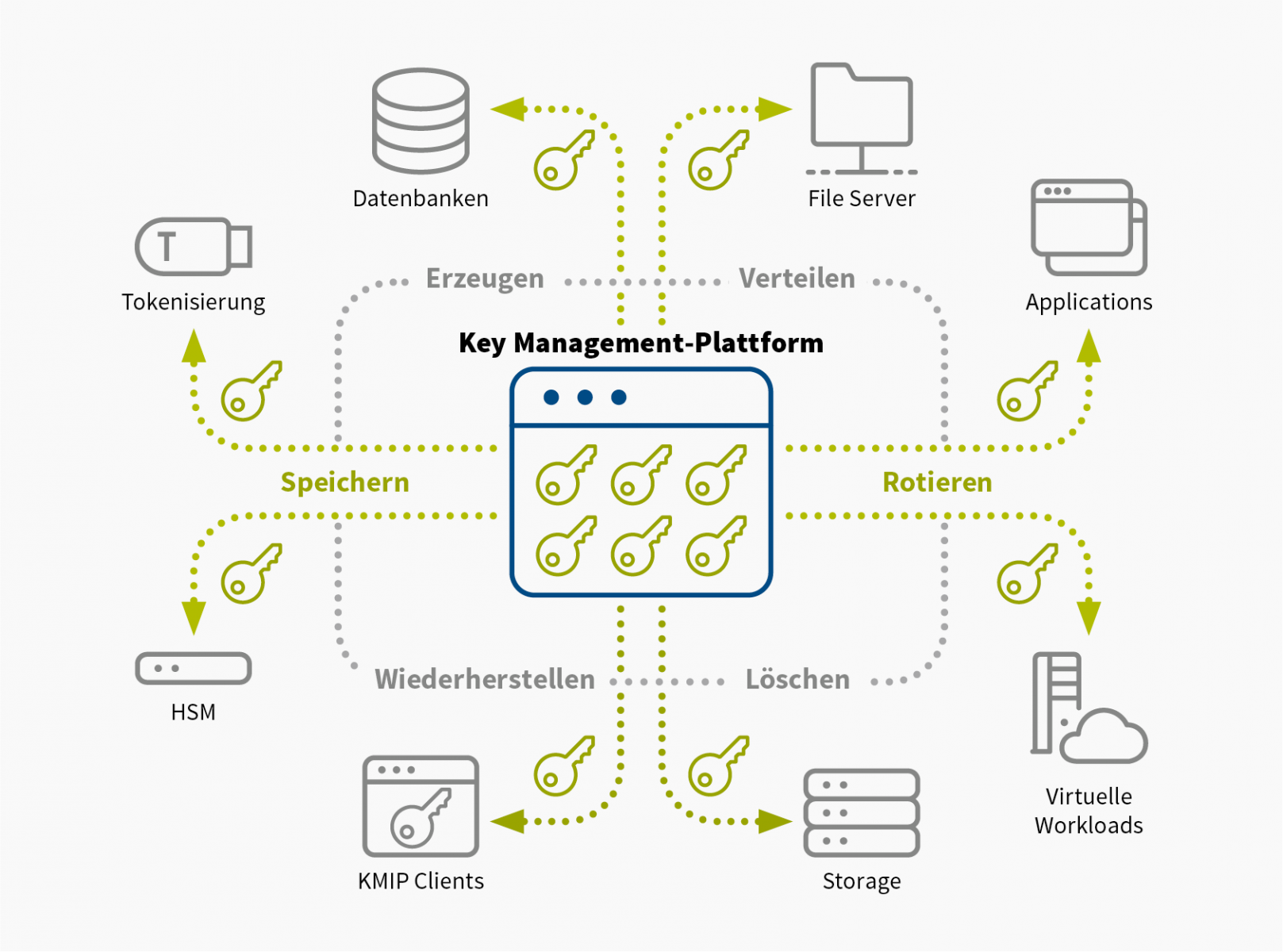

Dadurch wird die Kontrolle über die Schlüssel bzw. der dadurch geschützten Daten schwierig. Mit der richtigen Crypto-Strategie und einer zentral gemanagten Crypto-Infrastruktur eliminieren Sie Risiken und sorgen für eine hohe Data Security.

Cloud-Nutzung und Public Key Infrastructure

Encryption von Systemen in IaaS-Umgebungen und von Daten in SaaS-Anwendungen trägt zur sicheren Cloud-Nutzung bei. Mit den richtigen Maßnahmen behalten Sie die zentrale Kontrolle – denn ohne Schlüssel sind gestohlene Daten wertlos bzw. nicht verwendbar.

Mit der zentralen Ablage von Keys in Hardware Security-Modulen (HSM) sorgen Sie für manipulations- und diebstahlsicheres Aufbewahren Ihrer Daten.

Crypto-Management

- Unsere erfahrenen IT-Experten unterstützen Sie, auch in Cloud-Umgebungen, die Hoheit über Ihre Daten zu erhalten und sie sicher zu verwalten. Mit unseren Lösungen minimieren Sie das Verlustrisiko von Schlüsselmaterial.

- Als kompetenter Partner identifizieren wir gemeinsam schützenswerte Daten und entwickeln ein ganzheitliches Konzept für Ihre Data Security. Ein Proof of Value gibt Ihnen Sicherheit, bevor wir Crypto-Management in Ihre IT-Umgebung integrieren.

- Mit Encryption schützen Sie Ihre Daten vor Missbrauch und Verlust. Kombiniert mit einem zentralen Key Management und der Ablage von Schlüsseln in Hardware Security-Modulen (HSM) profitieren Sie mehrfach: von geringeren operativen Kosten, mehr Effizienz und mehr Sicherheit.

- Von unseren Experten erfahren Sie, wie zentrales Crypto-Management Operationen im Unternehmen vereinfacht. Sie zeigen Ihnen, wie Sie immer den Überblick über die verwendeten Schlüssel bewahren.

- Wir unterstützen Sie beim Erreichen von Compliance-Vorgaben wie SWIFT, PCI-DSS usw. durch den Einsatz von Encryption und Tokenisierung.

- Als Experte für Data Security & Encryption wissen wir, wie Sie Performance und Verschlüsselung kombinieren können. Gerne integrieren wir Ihre Cloud-Services mittels Bring Your Own Key-Verfahren.

Unsere Data Security & Encryption-Lösungen

- Encryption von Datenbanken, File Servern, Applikationen, Workloads, Storages usw.

- sichere Ablage von Schlüsseln in Hardware Security-Modulen (HSM)

- zentrales Verwalten und sicheres Löschen von Keys

- Schutz vor gefälschten Keys und Zertifikaten

- Anonymisieren personenbezogener Daten

- sichere Kommunikation (Mail, Webservices) und Compliance

Mit der passenden Crypto-Strategie sorgen Sie für mehr Data Security. Als Ihr Denkpartner unterstützen wir Sie beim Aufbau eines zentralen Key Managements. Minimieren Sie mit uns die Risiken von Diebstahl oder Missbrauch Ihrer Daten!

Unser Technologiepartner für Data Security & Encryption

Bacher Systems ist Thales Partner in Österreich.